一周信息安全要聞速覽

巨變:傳統(tǒng)手刷或遭淘汰 非接功能手刷將被熱捧!

“降級交易”始終屬于過度,央媽覺得過渡期已經(jīng)夠長的了,于是2016年6月13日,央行下發(fā)特急文件《中國人民銀行關于進一步加強銀行卡風險管理的通知》,通知中規(guī)定:自2017年5月1日起,全面關閉芯片磁條復合卡的磁條交易。各商業(yè)銀行應采取換卡不換號、實時發(fā)卡等措施加快存量磁條卡更換為金融IC卡的進度。>>詳細

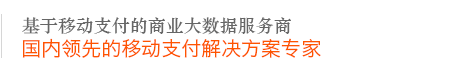

央行發(fā)文規(guī)范聚合支付 這四方面是核心

嚴格規(guī)范聚合支付服務商業(yè)務合作,收單機構和聚合支付服務商等外包服務機構開展業(yè)務合作的,應當嚴格執(zhí)行《中國人民銀行關于加強銀行卡收單業(yè)務外包管理的通知》(銀發(fā)〔2015〕199號)相關規(guī)定。收單機構應當對聚合支付服務商進行全面盡職調(diào)查并審慎選擇合作機構,通過協(xié)議禁止并采取有效措施防止業(yè)務轉讓或轉包。>>詳細

銀聯(lián)二維碼互聯(lián)互通銀行 支付格局或將大變

從消費者角度看,應用服務方是銀聯(lián)二維碼支付安全上至關重要的一環(huán)。應用服務方在開展二維碼業(yè)務前,需要通過銀聯(lián)指定機構認證,并且完成業(yè)務開通測試。在綁卡環(huán)節(jié)中,通過特定的持卡人身份驗證方式完成實名認證,也必須確保實名認證用戶和綁定銀聯(lián)卡持卡人的一致性。>>詳細

Trustwave:中國制GSM語音網(wǎng)關存在Root權限后門

負責向用戶發(fā)送challenge的代碼就位于設備ROM中的“sbin/login”下,通過對這些代碼的逆向分析,安全人員發(fā)現(xiàn)只要有challenge的值,黑客就可以計算出對應的MD5哈希值,做出response,完成登錄。而challenge完全可以通過一些自動腳本獲取。一旦完成以上步驟,黑客就會擁有對設備的完全控制,可以監(jiān)聽流量,或利用其發(fā)起DDoS一類的攻擊。>>詳細

金融行業(yè)應用區(qū)塊鏈技術面臨的安全威脅與防范

區(qū)塊鏈是一個公開的鏈式賬本,其中存儲的數(shù)據(jù)向網(wǎng)絡中所有用戶公開。而在金融業(yè)務場景中,業(yè)務規(guī)則和監(jiān)管機構要求保護相關數(shù)據(jù)的隱私性、完整性等。在存儲、傳輸相應數(shù)據(jù)時,應該使用哈希函數(shù)、同態(tài)加密、數(shù)字簽名等技術保護數(shù)據(jù)。>>詳細

SHA-1碰撞攻擊將會對我們產(chǎn)生怎樣的現(xiàn)實影響?

證據(jù)表明,攻擊者必須在擁有原始文件和已知哈希的情況下才能完成碰撞攻擊,另外,由于攻擊利用了定向編輯,不是每次編輯都會有效。換句話說,即使是破解了SSH或TLS的認證證書,也都不可能實現(xiàn),需要對原始文件進行一些非常細微的定向更改才能保證碰撞攻擊成功。>>詳細

安全漏洞周報

上周漏洞基本情況

上周信息安全漏洞威脅整體評價級別為中。

上周共收集、整理信息安全漏洞229個,其中高危漏洞115個、中危漏洞101個、低危漏洞13個。漏洞平均分值為6.28。本周收錄的漏洞中,涉及0day漏洞73個(占32%)。其中互聯(lián)網(wǎng)上出現(xiàn)“NetgearDGN2201 dnslookup.cgi遠程命令執(zhí)行漏洞、WordPress Kama插件Click CounterSQL注入漏洞”等零日代碼攻擊漏洞,請使用相關產(chǎn)品的用戶注意加強防范。

上周重要漏洞安全告警

1、Google產(chǎn)品安全漏洞

Android是美國谷歌(Google)公司和開放手持設備聯(lián)盟(簡稱OHA)共同開發(fā)的一套以Linux為基礎的開源操作系統(tǒng)。Mediaserver是其中的一個多媒體服務組件。Google Chrome是一款流行的Web 瀏覽器。上周,上述產(chǎn)品被披露存在拒絕服務、跨站腳本和堆溢出代碼執(zhí)行漏洞,攻擊者可利用漏洞發(fā)起拒絕服務攻擊或執(zhí)行任意代碼。

相關漏洞包括:Google AndroidMediaserver拒絕服務漏洞( CNVD-2017-02255 )、Google Chrome Blink通用跨站腳本漏洞、Google ChromeBlink通用跨站腳本漏洞(CNVD-2017-02108、CNVD-2017-02109、CNVD-2017-02111)、Google ChromeFFmpeg堆溢出代碼執(zhí)行漏洞、Google Chrome FFmpeg堆溢出代碼執(zhí)行漏洞(CNVD-2017-02110)、Google ChromeSkia 堆溢出代碼執(zhí)行漏洞。其中,“Google Android Mediaserver拒絕服務漏洞(CNVD-2017-02255)”的綜合評級為“高危”。目前,廠商已經(jīng)發(fā)布了上述漏洞的修補程序。再此,提醒用戶及時下載補丁更新,避免引發(fā)漏洞相關的網(wǎng)絡安全事件。

2、IBM存在產(chǎn)品安全漏洞

IBM Maximo AssetManagement是美國IBM公司的一款資產(chǎn)管理生命周期和工作流過程管理系統(tǒng)。IBM Development Packagefor Apache Spark是一款軟件開發(fā)包。IBM iNotes是美國一套基于Web的電子郵件軟件。IBMIntegration Bus是一款企業(yè)服務總線(ESB)產(chǎn)品。IBM WebSphereMessage Broker是一款企業(yè)服務總線產(chǎn)品。IBM Rational DOORS Next Generation是一款需求管理解決方案。上周,上述產(chǎn)品被披露存在多個漏洞,攻擊者可利用漏洞泄露敏感信息、進行跨站腳本攻擊或發(fā)起拒絕服務攻擊等。

相關漏洞包括:IBMDevelopment Package for Apache Spark拒絕服務漏洞、IBM iNotes跨站腳本漏洞(CNVD-2017-02343)、IBMIntegration Bus和WebSphere Message Broker XML外部實體注入漏洞、IBM RationalDOORS Next Generation信息泄露漏洞、IBM Rational Rhapsody Design Manager XML外部實體注入漏洞、IBM WebSphereMessage Broker點擊劫持漏洞、多款IBM產(chǎn)品本地信息泄露漏洞、多款IBM產(chǎn)品跨站腳本漏洞(CNVD-2017-02280)。其中,“IBMIntegration Bus和WebSphere Message Broker XML外部實體注入漏洞、IBM RationalRhapsody Design Manager XML外部實體注入漏洞”的綜合評級為“高危”。目前,廠商已經(jīng)發(fā)布了上述漏洞的修補程序。再此,提醒用戶及時下載補丁更新,避免引發(fā)漏洞相關的網(wǎng)絡安全事件。

3、Joomla產(chǎn)品安全漏洞

Joomla是一款開放源碼的內(nèi)容管理系統(tǒng)(CMS)。上周,該產(chǎn)品被披露存在SQL注入漏洞,攻擊者可利用漏洞訪問或修改數(shù)據(jù)庫數(shù)據(jù)。

相關漏洞包括:Joomlacom_civicrm組件"id"參數(shù)SQL注入漏洞、Joomlacom_comprofiler組件SQL注入漏洞、Joomla com_fsf組件"catid"參數(shù)SQL注入漏洞、Joomlacom_glossary組件"id"參數(shù)SQL注入漏洞、Joomlacom_jajobboard組件SQL注入漏洞、Joomla com_jumi組件SQL注入漏洞、Joomla com_k2組件"id"參數(shù)SQL注入漏洞、Joomlacom_sgpprojects組件SQL注入漏洞。上述漏洞的綜合評級為“高危”。目前,廠商尚未發(fā)布該漏洞的修補程序。再此,提醒廣大用戶隨時關注廠商主頁,以獲取最新版本。

4、tcpdump產(chǎn)品安全漏洞

tcpdump是Tcpdump團隊開發(fā)的一套運行在命令行下的嗅探工具。上周,該產(chǎn)品被披露存在緩沖區(qū)溢出漏洞,攻擊者可利用漏洞執(zhí)行任意代碼。

相關漏洞包括:tcpdump緩沖區(qū)溢出漏洞(CNVD-2017-02235、CNVD-2017-02236、CNVD-2017-02237、CNVD-2017-02238、CNVD-2017-02239、CNVD-2017-02240、CNVD-2017-02241、CNVD-2017-02242)。上述漏洞的綜合評級為“高危”。目前,廠商已經(jīng)發(fā)布了上述漏洞的修補程序。再此,提醒用戶及時下載補丁更新,避免引發(fā)漏洞相關的網(wǎng)絡安全事件。

5、WordPress Kama插件Click Counter SQL注入漏洞

WordPress是WordPress軟件基金會的一套使用PHP語言開發(fā)的博客平臺。上周,WordPress被披露存在SQL注入漏洞,攻擊者可利用該漏洞訪問或修改數(shù)據(jù),泄露敏感信息。目前,廠商尚未發(fā)布該漏洞的修補程序。再此,提醒廣大用戶隨時關注廠商主頁,以獲取最新版本。

專家點評和建議

中國電子銀行網(wǎng)特約中國金融認證中心(CFCA)信息安全專家,對漏洞風險作出如下小結:上周,Google被披露存在拒絕服務、跨站腳本和堆溢出代碼執(zhí)行漏洞,攻擊者可利用漏洞發(fā)起拒絕服務攻擊或執(zhí)行任意代碼。此外,IBM、Joomla、tcpdump等多款產(chǎn)品被披露存在多個漏洞,攻擊者利用漏洞可泄露敏感信息、進行跨站腳本攻擊、執(zhí)行任意代碼或發(fā)起拒絕服務攻擊等。另外,WordPress被披露存在SQL注入漏洞,攻擊者可利用該漏洞訪問或修改數(shù)據(jù),泄露敏感信息。建議相關用戶隨時關注上述廠商主頁,及時獲取修復補丁或解決方案。

喜報!杭州合言信息科技有限公司獲評“浙江省315金…

聚合支付也將走向健康發(fā)展的道路,為消費者提供多元化…

采寶芝麻信用酒店免押 酒店行業(yè)的專屬支付解決方案…

緊跟數(shù)字化潮流,全面助力商家經(jīng)營,采寶4.0 產(chǎn)品發(fā)布

2月7日,滿記甜品全國324家門店的新支付網(wǎng)關同步…

中國網(wǎng)訊,2017年8月21日,隨著“無現(xiàn)金”社…

老娘舅攜手采寶,邁進無現(xiàn)金時代。這一刻,老娘舅離大…

2017年6月,采寶智慧繳費系統(tǒng)正式上線!系統(tǒng)適用…